皆さんこんにちは、パソガジェなびのkeitoです。最近、2026年セキュアブート更新の影響や、Windows Serverへの対応方法について調べる機会が増えているのではないでしょうか。特にLinuxとのデュアルブート環境で突然PCが起動しないといったトラブルの対策を探して、不安に感じている方も多いかもしれませんね。ここ、気になりますよね。

今回は、皆さんの疑問を解消するために、私が専門的な視点から、この大規模な証明書更新の背景と具体的な移行手順を分かりやすく解説していきます。いよいよ目前に迫ってきた期限に向けて、この記事を読めば、焦らずに手動での対応も含めた正しい対処を進めることができるようになりますよ。

ポイント

- 2026年に訪れる証明書期限切れの根本的な原因とシステムへの影響

- 更新を放置した際に発生する致命的な起動エラーとセキュリティリスク

- Windows ServerやLinuxなど特殊な環境ごとの具体的な対応策

- BitLockerやBIOSアップデートに関わる安全で確実な更新手順

本記事にはプロモーションが含まれています

2026年セキュアブート更新の影響と背景

まずは、なぜこのタイミングで大規模な更新が必要になっているのか、その背景とシステム全体に及ぼす影響について詳細に整理していきましょう。原因を正しく理解することが、適切な対策への第一歩ですね。

証明書期限切れがシステムに与える影響

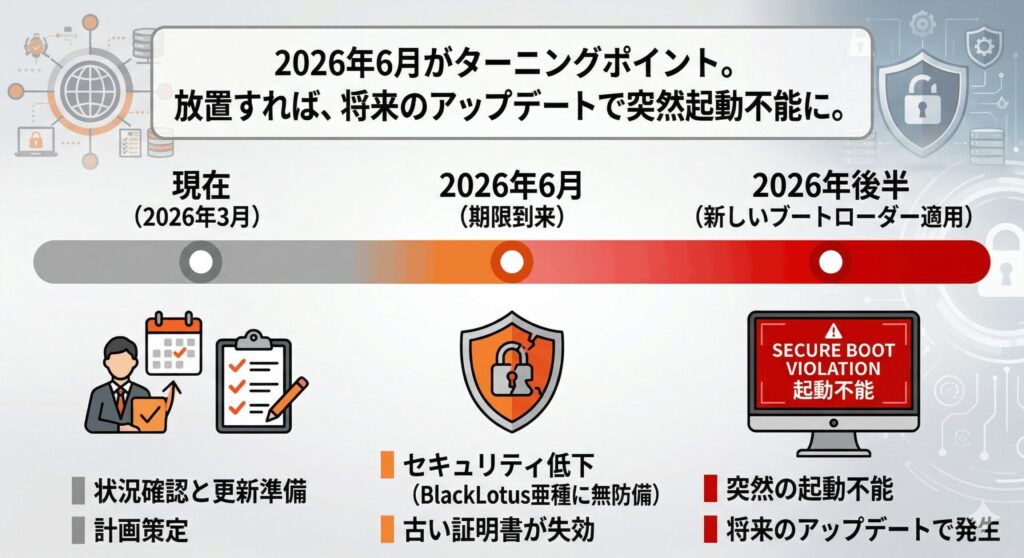

パソコンの安全な起動を守る「セキュアブート」ですが、実はこの仕組みの根幹を担っているデジタル証明書には、あらかじめ計画された有効期限が存在するんです。2011年にMicrosoftが発行した証明書が、いよいよ2026年6月下旬から順次期限切れを迎えるんですよね。

この証明書は、OSが起動する前に悪意のあるプログラム(ブートキットやルートキットなど)が実行されるのを物理的・論理的に防ぐための「信頼の証」として機能しています。これが新しい2023年世代の証明書セットに切り替わらないと、システムのセキュリティレベルは著しく低下してしまいます。

単なるWindowsの月例パッチ適用とは異なり、デバイスのハードウェアやファームウェアレベルでの「信頼のルート」を根底から刷新する、業界全体を巻き込んだ極めて大規模なプロジェクトなんですよ。

これまではサードパーティ製OSとオプションROMの署名を一つの証明書で担っていましたが、更新後は独立した2つの証明書に分離されるため、より細やかなゼロトラストに基づくアクセス制御が可能になるのも大きなポイントですね。

更新を放置した場合の致命的なリスク

「期限が切れても、とりあえずそのまま使えるんじゃないの?」と思うかもしれませんが、更新を放置するのは本当に危険です。実は、2026年の有効期限を過ぎた直後にシステムが即座に動かなくなるわけではありません。しかし、これは単なる「見せかけの安定」に過ぎないんです。

将来的にWindows Updateやシステムのアップグレード(例えばWindows 10から11への移行など)が行われ、新しい2023年の鍵で署名されたブートローダーがシステムに適用された瞬間、問題が牙を剥きます。マザーボードのファームウェア側に新しい証明書が存在しないと、UEFIはOSの起動ファイルを「信頼できない不正なコード」として容赦なく弾いてしまうのです。

さらに、BlackLotusのような凶悪なUEFIブートキットの脅威に対抗するためには、失効リスト(DBX)の更新が欠かせません。このDBXを更新するための土台となる鍵(KEK)が古いままでは、最新のセキュリティパッチを受け取ることができません。

結果として、既知の脆弱性を抱えたままシステムを運用し続けるという、コンプライアンス上も致命的な状態に陥ってしまうんですよ。

突然PCが起動しないエラーの発生原因

皆さんが一番恐れている「突然PCが起動しなくなる」というエラーですが、これは先ほど触れた新しいブートローダーと古い証明書の不一致が直接的な原因で起こります。

具体的には、システムの電源を入れた直後に画面が真っ暗になり、「Secure Boot Violation(セキュアブート違反)」という赤い警告画面やブルースクリーンが表示され、OSの起動プロセスが完全に停止してしまうんですね。

こうなってしまうと、通常の再起動ではどうにもならず、システムの復旧には多大なコストと工数がかかってしまいます。セキュアブートの設定をBIOSから一時的に無効化するか、最新の証明書を含んだセキュアブートリカバリメディアをUSB等で作成してファームウェア変数を強制的に上書きするといった、非常に高度な手動対応が求められます。

企業環境などで数百台のPCが一斉にこの状態に陥ったら、業務の全面停止という大パニックを引き起こしかねません。だからこそ、エラーが発生して手遅れになる前に、計画的な対応を進めることが何よりも重要なんですよ。

Windows Server環境特有の注意点

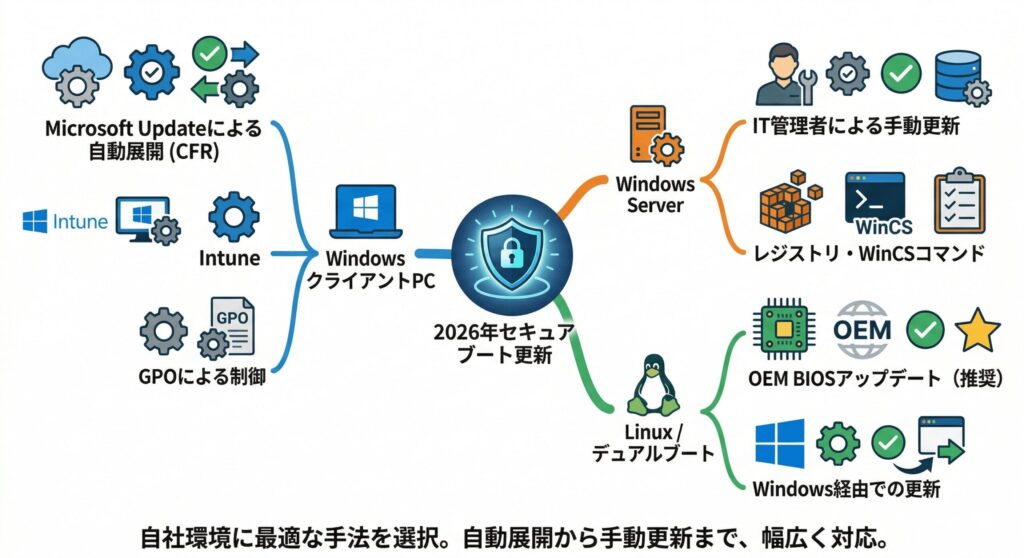

一般的なWindows 10やWindows 11のクライアントPCであれば、Microsoftがテレメトリ情報を元に安全を確認したデバイスから順次、自動的に新しい証明書を展開してくれる仕組みがあります。しかし、Windows Server環境は全く話が別なんですよね。ここ、気になりますよね。

サーバー環境は24時間365日稼働するミッションクリティカルなシステムが多いため、予期せぬファームウェアの変更がRAIDコントローラーなどの動作に影響を与え、意図しないダウンタイムを引き起こすリスクを極限まで避ける必要があります。そのため、セキュアブート証明書の自動更新は一切行われません。

サーバー管理者の必須アクション

IT管理者自身が計画的なメンテナンスウィンドウ(保守時間)を設け、手動で確実な更新作業を実施しなければなりません。

具体的には、レジストリキーの編集やグループポリシー(GPO)、あるいはWindows Configuration System(WinCS)といったコマンドラインツールを用いて手動で更新をトリガーする必要があります。対応を忘れると深刻な脆弱性を残すことになるので注意が必要ですね。

Linux環境に波及する問題と対策

この証明書更新の問題は、実はWindowsだけでなくLinuxコミュニティにも多大な波紋を広げているんです。

多くのLinuxディストリビューション(Red Hat Enterprise LinuxやUbuntuなど)は、セキュアブート環境下で安全に起動するために「Shim(シム)」と呼ばれる第一段階の小さなプレブートローダーを使用しています。このShimは、Microsoftの古い2011年の証明書によって署名されることでPCから信頼を得ているため、期限切れの影響をダイレクトに受けてしまうんですよね。

もしセキュリティ要件などでLinuxカーネルの更新が必要になり、新しい2023年証明書で署名されたShimが配布された際、パソコン側に新しい証明書がないと署名検証に失敗して起動不能に陥ります。

対策として、Linux単体で稼働しているシステムにおいて、OS側から直接UEFIデータベースを強制的に上書き更新しようとするのは極めて危険です。過去にもファームウェアによってブロックされたりシステム障害を引き起こしたりしたケースがあるため、必ずマザーボードの製造元が提供する正規のBIOSアップデートを通じて安全に証明書を更新してくださいね。

2026年セキュアブート更新の確実な手順

それでは、具体的にどのような手順で対策を進めれば良いのでしょうか。ここでは、様々な環境に合わせた安全で確実な対応手順について、実践的なアプローチを深掘りして解説していきます。

デュアルブート環境の安全な対応手順

WindowsとLinuxを1台のパソコンに同居させているデュアルブート環境の方、対応が複雑になるのではと不安に思っていませんか?実は、正しい手順を踏めば比較的対策はシンプルかも、です。

基本的なアプローチとしては、まずメインとなるWindows側を起動して、セキュアブート証明書の更新プロセスを先行して完了させます。Windows Updateを通じた自動配信を待つか、レジストリを変更する手動スクリプトを経由して更新を適用することで、マザーボードのファームウェアのデータベース(DB)に新しい「Microsoft UEFI CA 2023」が確実に追加されます。

Windows側でこの土台をしっかりと作ってしまえば、あとはLinux側がこの更新されたデータベースを参照するようになるため、新しく配布されるShimブートローダーをシームレスに受け入れることが可能になるんですよね。

デュアルブート環境では、決してLinux側から強引に証明書を書き換えようとせず、Windowsの強固な更新プロセスをうまく活用することが、システム全体を安全に維持するための最大のコツになりますよ。

OEM別のBIOSアップデートの重要性

このセキュアブートの更新は、OS側のソフトウェア処理だけで完結するものではありません。マザーボード上のNVRAM(不揮発性メモリ)に存在する変数を直接書き換えるという、物理的なプロセスが伴う非常にデリケートな作業なんですよね。

そのため、Microsoftの更新プログラムをOSから実行する前に、各ハードウェアベンダー(OEM)が提供する新しい証明書に対応した最新のBIOSやファームウェアへのアップデートを適用することが大前提となります。

ここで知っておくべき重要な知識が「Active DB」と「Default DB」の違いです。OSから更新コマンドを送って書き換えられるのは、現在稼働しているActive DBのみです。

もしマザーボードの工場出荷時に書き込まれているバックアップ用のDefault DBを新しいBIOSアップデートで更新しておかないと、将来トラブルが起きてBIOSを初期設定にリセットした際、古い2011年の証明書に戻ってしまい、結果的にPCが起動不能に陥る致命的なリスクが残ってしまいます。各メーカーごとの要件を必ず確認してくださいね。

BitLockerの回復プロンプト回避策

企業環境などで特に警戒すべき最大の落とし穴が、ディスク暗号化機能「BitLocker」との兼ね合いです。UEFIのデータベースや失効リストが書き換えられると、ハードウェアのTPM(トラステッド・プラットフォーム・モジュール)はこれを「重大なセキュリティポリシーの変更」とみなします。

その結果、ブートの整合性を検証しているハッシュ値が変化し、次回の再起動時にブルースクリーンで突然「BitLocker 回復キー」の入力を求めるプロンプトが表示されてしまうんですよ。回復キーが分からないとデータに一切アクセスできなくなり、社内のヘルプデスクに問い合わせが殺到して大パニックになりかねません。

絶対的なベストプラクティス

証明書の更新処理を行う直前に、PowerShellから専用コマンド(Suspend-BitLocker等)を発行し、BitLockerの保護を一時的に中断(サスペンド)しておくことが必須です。

システムを数回再起動して新しい証明書を安定させてから保護を再開する、このひと手間が無事故での展開の鍵となります。

レジストリやGPOを用いた一括更新

数千台規模のパソコンやサーバーを管理する情報システム部門の方にとっては、1台ずつ手作業で設定を確認して回るのは現実的ではありませんよね。そこで活躍するのが、レジストリ操作やグループポリシー(GPO)、Microsoft Intuneといった管理プラットフォームを活用した一括展開の手法です。

Microsoftはエンタープライズ向けに詳細なレジストリ制御のインターフェースを用意しており、「AvailableUpdates」という特定のレジストリ値を操作することで、新しい証明書の追加からブートマネージャーの更新までを自動化できます。

また、GPOを使って最新の管理用テンプレートを導入し、「セキュア ブート証明書の展開を有効にする」ポリシーを設定することで、ドメイン参加PCに一斉適用することも可能です。Intuneを使用する場合は、設定カタログからプロファイルを構成し、組織の検証スケジュールに合わせて自動・手動の展開プロセスを柔軟にコントロールできます。

ただし、いきなり全社展開するのではなく、必ず少数のテストグループでイベントログを監視しながら慎重に進めることが重要ですね。

2026年セキュアブート更新の計画的完遂

ここまで、2026年に向けた証明書更新の全体像と具体的な対策について詳しく解説してきました。この「2026年セキュアブート更新」は、単なる証明書のローテーション作業ではなく、システム起動の最深部からソフトウェア層に至るまで、より強固なゼロトラスト・アーキテクチャを実現するための極めて重要なプロジェクトなんですよね。

期限が来てから慌てて対応するのではなく、今のうちから組織内の全デバイスのインベントリ(構成情報)を正確に収集し、OEMごとのファームウェアアップデートの要件を整理しておくなど、能動的で計画的なアプローチが不可欠です。また、BitLockerのロックアウトを防ぐための運用スクリプトの準備や、テスト環境での入念なパイロット展開も忘れずに行ってください。

免責事項・注意事項

※本記事で紹介した手順やリスクの度合いは、あくまで一般的な目安となります。

※システム環境やハードウェア構成によって影響が異なる場合があります。正確な情報はMicrosoftや各ハードウェアメーカーの公式サイトを必ずご確認ください。

※最終的なご判断や大規模環境への実際の展開については、専門家にご相談されることを強く推奨いたします。

皆さんの環境でも、事前の準備を怠らず、安全第一で確実な移行を進めていってくださいね。応援しています!